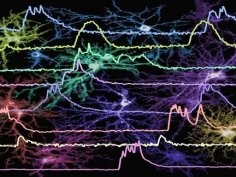

Podczas snu hipokamp uczy korę nową, czego dowiedział się za dnia

25 października 2022, 09:59Neurolog Anna Schapiro z University of Pennsylvannia i jej zespół, wykorzystując model sieci neuronowej, odkryli, że gdy w czasie snu nasz mózg wchodzi i wychodzi z fazy REM, hipokamp uczy korę nową tego, czego dowiedział się za dnia. Od dawna wiadomo, że w czasie snu zachodzą procesy uczenia się i zapamiętywania. W ciągu dnia kodujemy nowe informacje i doświadczenia, idziemy spać, a gdy się budzimy, nasza pamięć jest już w jakiś sposób zmieniona, mówi Schapiro.

Wiemy, dlaczego Wielki Smog był tak zabójczy

16 listopada 2016, 14:30W grudniu 1952 roku nad Londynem zawisła gęsta mgła. Początkowo mieszkańcy miasta sądzili, że jest to zwykła mgła, jaka wielokrotnie nawiedzała miasto. Szybko jednak okazało się, że nie mają racji. W rzeczywistości bowiem Londyn spowity został niewiarygodnie gęstym smogiem, który do dzisiaj uważany jest za największe zanieczyszczenie powietrza w historii Europy

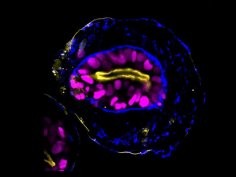

Glejak, niebezpieczny nowotwór mózgu, może rozwijać się w wyniku naturalnego procesu leczenia

6 stycznia 2021, 10:57Badania prowadzone przez naukowców z Kanady sugerują, że rozwój glejaka wielopostaciowego – niezwykle agresywnego i śmiertelnego nowotworu mózgu – może być powiązany z procesem zdrowienia mózgu. Uraz, udar czy infekcja mogą napędzać nowotwór, gdy nowe komórki, mające zastąpić te zniszczone w czasie urazu, ulegną mutacjom

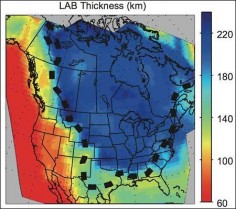

Kontynenty jak torty

26 sierpnia 2010, 11:03Powstawanie ziemskiej skorupy i jej kontynentów jest ciągle tajemnicą. Najnowsze odkrycia obalają stare modele i teorie, zmuszając naukowców do rezygnacji z przekonania, że formowanie kontynentów zakończyło się dwa miliardy lat temu i że stanowią one jednolite płyty skalne.

Model embrionu z ludzkich komórek macierzystych pomoże w badaniach nad rozwojem ciąży

29 czerwca 2023, 08:31W jednym z laboratoriów University of Cambridge stworzono model ludzkiego embrionu uzyskany dzięki odpowiedniemu zaprogramowaniu ludzkich komórek macierzystych. Modele takie posłużą do badań nad chorobami genetycznymi oraz nad przyczynami naturalnych poronień. Model ten to zorganizowana trójwymiarowa struktura uzyskana z pluripotencjalnych komórek macierzystych, która naśladuje niektóre procesy zachodzące na wczesnych etapach istnienia ludzkiego embrionu. Pozwoli ona na modelowanie drugiego tygodnia rozwoju.

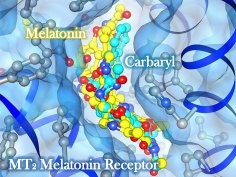

Pewne insektycydy naśladują melatoninę i zwiększają ryzyko cukrzycy

20 stycznia 2017, 13:48Wystawienie na oddziaływanie insektycydów, które wiążą się z zarządzającymi zegarem biologicznym receptorami melatoninowymi, zwiększa ryzyko chorób metabolicznych, np. cukrzycy.

Zagazowany umysł

11 grudnia 2006, 13:46Naukowcy z University of Leicester chcą lepiej zrozumieć, jak działa ludzki mózg, studiując budowę mózgu ślimaka. Badacze mają zamiar prześledzić rozwój układu nerwowego i procesy kontrolujące pourazową regenerację neuronów. Szefem projektu jest dr Volko Straub.

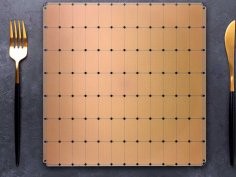

WSE 2, gigantyczny procesor dla sztucznej inteligencji, zawiera 2,6 biliona tranzystorów

21 kwietnia 2021, 13:18Przed rokiem firma Cerebras Systems zaprezentowała największy w historii procesor o gigantycznej mocy obliczeniowej, który pokonał najpotężniejszy superkomputer, symulując procesy fizyczne szybciej, niż odbywają się one w rzeczywistości. Teraz firma ogłosiła, że stworzyła drugą wersję swojego procesora i udostępni go w 3. kwartale bieżącego roku. Wafer Scale Engine 2 (WSE 2) ma ponaddwukrotnie więcej tranzystorów, rdzeni i pamięci niż WSE 1.

Tania i prosta metoda pozyskiwania wodoru z wody

17 maja 2011, 16:52Naukowcy z australijskiego Monash University we współpracy z uczonymi z Uniwersytetu Kalifornijskiego w Davis wpadli na trop odkrycia, które może pozwolić na opracowanie taniego i prostego sposobu rozkładu wody na tlen i wodór

Język matki kształtuje mózg dziecka jeszcze przed urodzeniem

1 grudnia 2023, 09:53Dzieci łatwiej uczą się języków niż dorośli. Pierwsze lata rozwoju dziecka są kluczowe dla umiejętności sprawnego posługiwania się językiem. Wiemy też, że dzieci już w łonie matki słyszą to, co ona mówi. Zatem mają kontakt z językiem jeszcze przed urodzeniem się. Co prawda jest to kontakt niedoskonały, gdyż docierające do dziecka dźwięki są zniekształcone, ale wpływają one na dziecko. Naukowcy z Uniwersytetu w Padwie postanowili sprawdzić, jak mózgi noworodków są ukształtowane przez doświadczenia językowe z okresu przed urodzeniem.